Anda punya web server sendiri atau server lain yang bisa diakses dari Publik, selain menambah fasilitas server juga bisa “menimbulkan” (mendapat) masalah. Saya tidak membahasa manfaat server, jika kita memakai Internet secara umum kita telah menggunakan layanan dari server. Manfaatnya bisa dirasakan sendiri. Salah satu masalah yang bisa terjadi di server adalah adanya “penyusup” masuk ke server sacara Ilegal dengan menggunakan user/password yang sah atau dengan menafaatkan kelemahan yang ada di server.

Anda punya web server sendiri atau server lain yang bisa diakses dari Publik, selain menambah fasilitas server juga bisa “menimbulkan” (mendapat) masalah. Saya tidak membahasa manfaat server, jika kita memakai Internet secara umum kita telah menggunakan layanan dari server. Manfaatnya bisa dirasakan sendiri. Salah satu masalah yang bisa terjadi di server adalah adanya “penyusup” masuk ke server sacara Ilegal dengan menggunakan user/password yang sah atau dengan menafaatkan kelemahan yang ada di server.

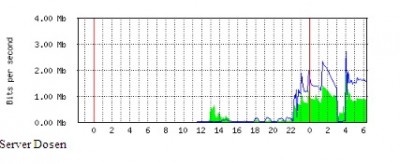

Masalah yang sering terjadi adalah yang punya server tidak tahu kalau servernya sedang disusupi pengguna secara ilegal. karena secara fisik server tidak ada masalah. Pengamatan memang harus dilakukan secara software untuk mengbetahu apa yang sedang terjadi saat ini. Mislanya dengan mengetahu proses apa yang sedang berjalan, siapa saja user yang aktif, seberapa besar menggunaan trafik ke Internet.

Masalah yang lain adalah menemukan sumber masalah yang sebenarnya, perlu analisa secara forensik IT untuk memastikannya. Jika Server berada di Lokasi kantor yang sama dengan akses internet yang kita gunakan, ada beberapa yang bisa kita rasakan atau dilihat antara lain :

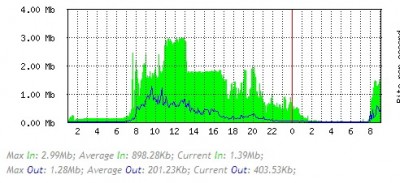

- Ada trafik (bisa jadi besar) yang tidak wajar, trafik Uploa da/Download hampir sama.

- Koneksi Internet melambat

- Penggunaan Resouuce Prosesor dan Memori yang sangat besar

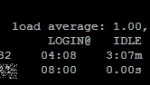

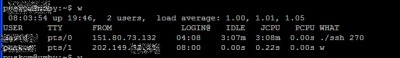

- Jika anda bisa masuk ke server, bisa melihat ada user yang masuk ke server secara ilegal, bisa dicek dengan mengetik : w

- Ada trafik yang berjalan terus menerus, jika linu Linux/Unix bisa dicek dengan : netstat

- Ada File-file asing (ilegal) yang biasanya “ditaruh” oleh penyusup untuk melakukan aksinya.

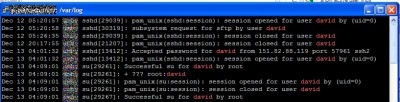

- Jika bisa akses Log file, rekam jejak user dan IP pengakses umumnya akan terrekan di log file.

Jika memang sudah diketahu masalahnya baru kita bisa memberikan solusi untuk memecahkan masalahnya. Misalkan jika ada pengguna ilegal masuk dengan salah satu user, user yang aktif bisa di paksa “keluar” dan di disable. Jika “penyusup” menaruh file asing di salah satu web, lebih baik web di disable sementara. File asing bisa dihapus atau di simpan dahulu untuk mengetahu cara kerjanya.

Beberapa kasus yang pernah saya alami, penyusup menaruh file di server beberapa file (Script) mempunyai tujuan yang beragam antara lain :

- Menjadikan server kita sebagai alat scanner atau penyerang target Server yang lain.

- Memasang Script (Web) Proxy Server di salah satu URL

- Meng-inject file html/php dengan Iframe, yang biasanya terletak dibagian Footer.

- Menaruh sebuah halaman tertentu sebagai bukti “meninggalkan jejak” disebuah server.

Ada pengalaman lain mari kita berbagi disini. Semoga bermanfaat.

Sebenarnya saya juga sangat pengen bisa bermain server, menganalisa dan mengamankannya, karena sepertinya menjadi sebuah syarat mutlak bagi kita yang mempunyai background TI baik yang msh belajar seperti saya atau yang sudah advanced, tapi jujur saya sendiri benar2 sangat awam dengan yang namanya linux..

> gimana mas, mau tak kasih akses ke server apa buat belajar hehe..

> nanti Ilmunya dibagi” hehe

infor masi yang sangat bagus.

wah capek lompat sana lompat sini…hehe

mbok saya diajari cara masuk ke server pak imam?

Salam kenal Mas Imam

Mas … baru2x ini microtik di tempat saya kerja persis yg seperti mas Iman jabarkan di atas, melambat dan kayanya si hacker tau password admin mikrotik kami, kami memakai mikrotik rb715u wifi, adakah seetingan kusus utk mikrotik kami, yg saat ini mikrotik di setting hanya basic saja. rekomen buku atau mas punya diktat atau apapun bisa email ke saya mas…hehehehe supaya sekalian belajar ….terima kasih sebelumnya mas

Ardy: dipastikan dulu saja, apa memang masuk ke Mikrotik/sistem yg lain?

bisa lihat dari LOG-nya di Mikrotik jika memang aktif dan masih ada.

Untuk antisipasi sebaiknya ganti user dan password mikrotik.